Win7/Win 8/Win10不用管理员账户才是安全真理

Windows 10是美国微软公司研发的跨平台及设备应用的操作系统。是微软发布的最后一个独立Windows版本。Windows 10共有7个发行版本,分别面向不同用户和设备。2014年10月1日,微软在旧金山召开新品发布会,对外展示了新一代Windows操作系统,将它命名为“Windows 10”,新系统的名称跳过了这个数字“9”。截止至2018年3月7日,Windows 10正式版已更新至秋季创意者10.0.16299.309版本,预览版已更新至春季创意者10.0.17120版本

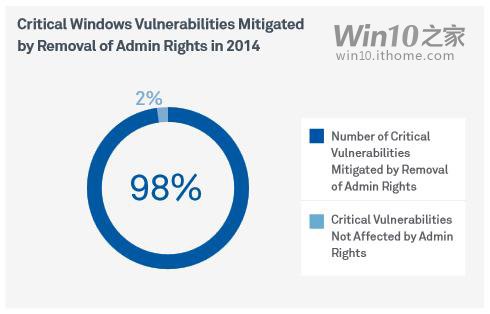

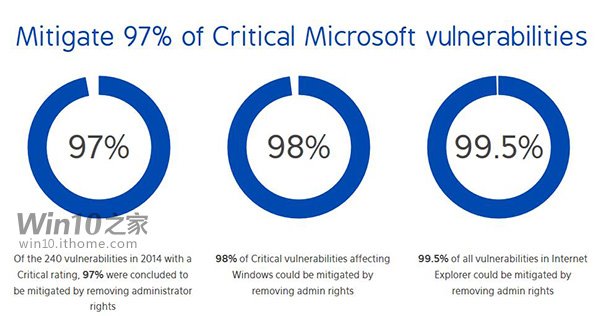

4月2日消息,本周,一份来自英国安全公司Avecto的报告指出,在2014年微软发现并修复的240个漏洞中,有97%以上都是通过管理员权限进行“作案”的。而严重级别的Windows漏洞有98%以上都要用到管理员权限。

换句话说,只有大约2%的漏洞不需要这项权限。而这一问题在IE浏览器中的表现就更为突出,大约99.5%的漏洞都要求管理员特权。不过相比之下,Office的情况要稍好一些,有95%的漏洞需要该特权。

调查显示,在微软的产品中,远程代码执行漏洞对用户威胁最大,它能够通过植入恶意代码来取得系统完全控制权限。最关键的是,这种漏洞主要是靠管理员权限来活动的。如果不开放这一权限,可以避免90%以上的安全风险。

因此避免使用管理员账户登录是防范XP/Vista/Win7/Win8.1/Win10安全问题的最好途径。对于普通用户来说,使用标准账户登录完全可以满足日常工作需求。

不过这一点实际上不太容易实现,尤其是对一些专业技术人员或者使用高权限软件和应用的用户来说更是困难。

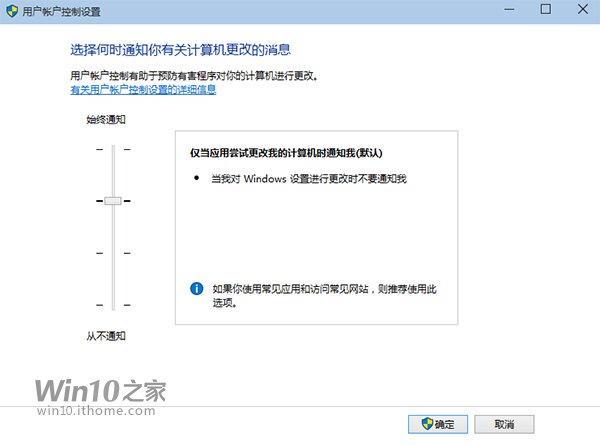

比较“中性”的解决办法还是要靠Vista以上版本开启内置的“用户账户控制(UAC)”功能来加强管理员账户的防范工作。虽然开启这一功能后会让部分用户感觉麻烦,但该功能会在“关键时刻”提醒用户有“不明身份”的程序索取管理员权限,这样用户就可以主动避免这种情况的发生,确保系统安全。

除了系统本身采取防范措施以外,使用更加安全的应用也是必要的选择。比如IE浏览器在管理员权限下的安全问题比较突出,这时候就可以使用风险较小浏览器作为替代。在未来的Windows10中,斯巴达浏览器作为IE的继任者在安全方面就要“技高一筹”,因为它并不采用传统的Win32程序设计,也就在很大程度上避免了此类安全风险。

所以,在系统安全的攻防战中,普通用户既要会“防”,又要会“躲”。任性的“迎难而上”并不是正确的选择。

Windows 10系统成为了智能手机、PC、平板、Xbox One、物联网和其他各种办公设备的心脏,使设备之间提供无缝的操作体验。